Цены и наличие товара Вы можете уточнить здесь

Беспроводная 4-х канальная система видеонаблюдения Link-4 >>

Проводная система видеонаблюдения с дистанционным управлением CCD-325CM >>

Система видеонаблюдения с ч/б 5.5" монитором VO-BX301S2 >>

|

Цифровые системы наблюдения предназначены для контроля обстановки на территории объектов и в помещениях и дают исчерпывающую визуальную информацию с места возникновения события (сигнала), а также возможность анализа событий в критические моменты путем просмотра ранее записанной информации.

Видеокоммуникатор Kenwood VC-H1.

Портативная полнофункциональная SSTV-камера

Встроенная видеокамера и ЖКИ дисплей

Память на 10 изображений

Управление с персонального компьютера

Работа с любыми типами радиостанций

Возможность наложения надписей на изображение

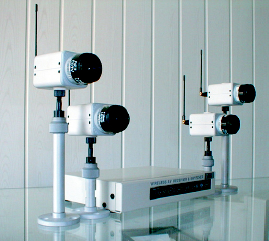

БЕСПРОВОДНАЯ 4-Х КАНАЛЬНАЯ СИСТЕМА ВИДЕОНАБЛЮДЕНИЯ LINK-4

Предназначена для контроля обстановки в удаленных помеще -ниях и на територии объектов

Предназначена для контроля обстановки в удаленных помеще -ниях и на територии объектов

Основные преимущества:

- Сверхвысокая частота (СВЧ) передачи изображения и звука,высокая помехозащищенность и конфиденциальность.

- Четырехчастотный передатчик в каждой из телекамер с возможностью передачи сигнала на любой из них.

- Приемник имеет возможность приема сигнала от четырех камер.

- Возможность масштабируемости позволяет использовать сначала одну камеру, затем довести количество камер до четырех.

- Приемник автоматически настроится на частоту передачи любой из вновь установленных камер и запомнит ее.

- Приемник имеет встроенный свитчер с регулировкой частоты переключения принимаемых от камер изображения и звука.

- Высокое качество передачи цветного видеоизображения и стабильная передача звука.

- Расстояние устойчивой передачи изображения и звука до 200 метров.

- Возможность подключение приемника к видеомагнитофону для записи событий.

- Простота установки и эксплуатации даже неподготовленным персоналом.

- Значительная экономия средств при установке за счет кабельных коммуникаций.

- Элегантный внешний вид системы.

Технические характеристики беспроводной 4-х канальной системы видеонаблюдения Link-4 Телекамера S-C33GW Частоты передачи 910 - 2470 Мгц (под заказ). Мощность передатчика 21 Дбм. Матрица 1/4" (Sony) Разрешающая способность 512 х 582 точек, 400 линий Минимальная освещенность 1 люкс Отношение сигнал\шум 48 Дб Электронный затвор 1/50- 1/120000 сек Баланс белого автоматический Питание 12В пост., 350 Ма (макс) Размеры и вес 36 х 39 х 59 мм, 160 грамм Приемник SR-1200 (SR-2400) Видеовыход 1В композитный видео Аудиовыход 2В (макс) Девиация частоты ? 9,6 Мгц Частота приема 900 - 2400 Мгц (под заказ) Питание 12-15В пост., 380ма

Проводная система видеонаблюдения с дистанционным управлением CCD-325CM

- 4 миниатюрные видеокамеры для внутренней и наружной установки

- 4-канальный последовательный микшеркрепление камеры на вращающеймся основании

- встроенная инфракрасная подсветка для ночного режима работы

- дистанционное управление пультом

-

Технические характеристики Видеоформат: PAL/NTSC Разрешение: 330ТВЛ Температурный режим: -10...+50*С Потребляемая мощность: 0,22 Вт Видеовыход: 1Vp-p/75 Ом Аудиовыход: 1Vp-p/600 Ом Размеры: 105*55*86 мм Аксесуары: 900 см кабеля на каждую камеру Микрофон: встроенный Преиод сканирования: 1-30 секунд Линза: 6мм/f2,0 Сенсор: 1/3 CMOS Освещенность: менее 3 Люкс при F2,0 Скорость затвора: 1/60 - 1/15000 секунд Соотношение сигнал/шум: более 48 дБ

Система видеонаблюдения с ч/б 5.5" монитором VO-BX301S2

VO-BX301S2- 2-канальный Ч/Б монитор со встроенным переключателем каналов, и изменяемой задержкой по времени.

- 2-канальный аудио/видео вход, одноканальный аудио/видео выход.

- Автоматическое переключение, временная выборка

- Поддержка питания для двух камер.

- Возможность подсоединять другие типы камер.

CCD Ч/Б набор видеонаблюденияМодель VO-B301S2VO-B401S2CCD матрица 1/3" CCD1/4" CCDКоличество эффективных пикселей 500X582(CCIR) / 510X492(EIA) 752X582(CCIR) / 768X494(EIA) Система сканирования 2:1 INTERLACEРазрешение (ТВ линии) 380540Минимальная освещенность (Люкс) 0.2 люкс при F 1.20.5 люкс при F 1.4Электронный затвор 1/60-1/15000 c.1/50-1/6000 c.Частота горизонтальной синхронизации (CCIR) 15.625кГц / (EIA) 15.734кГцЧастота вертикальной синхронизации (CCIR) 50Гц / (EIA) 60ГцГамма-затухание 0.45Видеовыход 75 Ом композитныйАудиовыход нетВстроенный объектив 3.6мм/F2.0Угол обзора объектива 3.6мм / 92 ГрадусаРабочая температура -10 to 45CПитание 12В (стандарт) , 6-10В (опция), 50мА12В (стандарт) , 6-10В (опция) 20мА

Технические характеристики монитораМодельMS-MB550-C Экран5,5" Ч/Б монитор Аудио вход10k Ом (RCA JACK) Аудио выход10k Ом (RCA JACK) Видео вход/выход75 Ом (RCA JACK) Питание13.5В. 1,2 А Частота горизонтальной синхронизации15.625кГц (CCIR) / 15.734кГц (EIA) Частота вертикальной синхронизации50Гц(CCIR) / 60Гц(EIA) Размеры158(W)x195(D)x153(H) мм.